Installation Linux Debian

Objectifs de certification

1. Introduction installation Debian

Il existe un guide complet pour répondre à toutes les questions concernant l’installation de Debian : Manuel d’installation pour la distribution Debian GNU/Linux. Ce document est tiré du livre « Le cahier de l’administrateur Debian, Chapitre 4. Installation«

Pour utiliser la distribution Debian, il faut l’avoir installée sur un ordinateur, tâche complexe prise en charge par le programme debian-installer. Une bonne installation implique de nombreuses opérations. Ce chapitre les passe en revue dans l’ordre dans lequel elles sont habituellement effectuées.

L’installateur de Jessie est toujours basé sur debian-installer. Sa conception modulaire le rend opérationnel dans de nombreux scénarios et lui a permis d’évoluer pour s’adapter aux inévitables changements. Malgré les nombreuses contraintes imposées par la prise en charge d’une large palette d’architectures, cet installateur est très accessible au débutant puisqu’il assiste l’utilisateur à chaque étape du processus. La détection automatique du matériel, le partitionnement assisté et l’interface graphique ont résolu l’essentiel des problèmes que les néophytes pouvaient rencontrer dans les premières années de Debian.

L’installation requiert 80 Mo de mémoire vive et au moins 700 Mo d’espace disque. Notons toutefois que ces chiffres s’appliquent à l’installation d’un système très limité dénué d’un bureau graphique. Il vaut mieux prévoir un minimum de 512 Mo de mémoire vive et de 5 Go d’espace disque pour un poste bureautique de base.

2. Méthodes d’installation

L’installation d’un système Debian est possible depuis divers types de supports, pour peu que le BIOS de la machine le permette. On pourra ainsi amorcer grâce à un CD-Rom, une clé USB, voire à travers un réseau.

B.A.-BA BIOS, l’interface matériel/logiciel

Le BIOS (abréviation de Basic Input/Output System, ou système élémentaire d’entrées-sorties) est un logiciel intégré à la carte mère (carte électronique reliant tous les périphériques) et exécuté au démarrage du PC pour charger un système d’exploitation (par l’intermédiaire d’un chargeur d’amorçage adapté). Il reste ensuite présent en arrière-plan pour assurer une interface entre le matériel et le logiciel (en l’occurrence, le noyau Linux).

2.1. Installation depuis un CD-Rom/DVD-Rom

Le support d’installation le plus employé est le CD-Rom (ou le DVD-Rom, qui se comporte exactement de la même manière) : l’ordinateur s’amorce sur ce dernier et le programme d’installation prend la main.

Divers types de CD-Rom ciblent chacun des usages différents. netinst (installation réseau) contient l’installateur et le système de base de Debian ; tous les autres logiciels seront téléchargés. Son « image », c’est-à-dire le système de fichiers ISO-9660 présentant le contenu exact du disque, n’occupe pas plus de 150 à 280 Mo (selon l’architecture). À l’opposé, le jeu complet de disques propose tous les paquets et permet d’installer le système sur un ordinateur n’ayant pas accès à Internet — il nécessite environ 84 CD-Rom (ou 12 DVD-Rom, ou encore deux disques Blu-ray). Mais les logiciels sont répartis sur les disques en fonction de leur popularité et de leur importance ; les trois premiers suffiront donc à la majorité des installations car ils contiennent les logiciels les plus utilisés.

Il existe un autre type d’image, mini.iso, qui n’est disponible que comme un sous-produit de l’installateur. Cette image contient seulement le strict minimum requis pour configurer le réseau, tout le reste est téléchargé lors de l’installation (y compris d’autres portions du programme d’installation lui-même, ce qui explique que ces images ont tendance à ne plus fonctionner lorsqu’une nouvelle version du programme d’installation est publiée). Ces images se trouvent sur les miroirs Debian habituels, dans le dossier dists/release/main/installer-arch/current/images/netboot/.

ASTUCE Disques multi-architectures

La plupart des CD-Rom et DVD-Rom d’installation correspondent à une seule architecture matérielle. Si l’on souhaite télécharger les images complètes, il faudra donc prendre soin de choisir celles qui correspondent à l’architecture matérielle de l’ordinateur sur lequel on souhaite les utiliser.

Quelques images CD-Rom/DVD-Rom présentent la particularité de fonctionner sur plusieurs architectures. On trouve ainsi une image de CD-Rom combinant les images netinst des architectures i386 et amd64. Il existe aussi une image de DVD-Rom comprenant l’installateur et une sélection de paquets binaires pour i386 et amd64, ainsi que les paquets sources correspondants.

Pour se procurer des CD-Rom Debian, on peut bien sûr télécharger et graver leur image. Il est aussi possible de les acheter et de faire par la même occasion un petit don au projet. Consultez le site web pour connaître la liste des vendeurs et des sites de téléchargement des images de ces CD-Rom.

→ http://www.debian.org/CD/index.fr.html

2.2. Démarrage depuis une clé USB

Comme la plupart des ordinateurs sont capables de démarrer depuis un périphérique USB, il est également possible d’installer Debian à partir d’une clé USB (qui n’est rien de plus qu’un petit disque à mémoire flash).

Le manuel d’installation explique comment créer une clé USB contenant debian-installer. La procédure est très simple puisque les images ISO des architectures i386 et amd64 sont des images hybrides qui peuvent démarrer aussi bien depuis un CD-Rom que depuis une clé USB.

Il faut tout d’abord identifier le nom de périphérique de la clé USB (ex : /dev/sdb). Le plus simple pour cela est de consulter les messages émis par le noyau à l’aide de la commande dmesg. Ensuite, il faut copier l’image ISO préalablement récupérée (par exemple debian-8.0.0-amd64-i386-netinst.iso) avec la commande cat debian-8.0.0-amd64-i386-netinst.iso >/dev/sdb; sync. Cette commande requiert les droits administrateurs car elle accède directement à la clé USB et écrase aveuglément son contenu.

Une explication plus détaillée est disponible dans le manuel de l’installateur. Elle couvre notamment une méthode alternative (et plus complexe) pour préparer votre clé USB mais qui permet de personnaliser les options par défaut de l’installateur (celles consignées dans la ligne de commande du noyau).

→ http://www.debian.org/releases/stable/amd64/ch04s03.html

2.3. Installation par boot réseau

De nombreux BIOS permettent d’amorcer directement sur le réseau en téléchargeant un noyau et un système de fichiers minimal. Cette méthode (que l’on retrouve sous différents noms, notamment PXE ou boot TFTP) peut être salvatrice si l’ordinateur ne dispose pas de lecteur de CD-Rom ou si le BIOS ne peut amorcer sur un tel support.

Cette méthode d’initialisation fonctionne en deux étapes. Premièrement, lors du démarrage de l’ordinateur, le BIOS (ou la carte réseau) émet une requête BOOTP/DHCP pour obtenir une adresse IP de manière automatique. Lorsqu’un serveur BOOTP ou DHCP renvoie une réponse, celle-ci inclut un nom de fichier en plus des paramètres réseau. Après avoir configuré le réseau, l’ordinateur client émet alors une requête TFTP (Trivial File Transfer Protocol) pour obtenir le fichier qui lui a été indiqué. Ce fichier récupéré, il est exécuté comme s’il s’agissait d’un chargeur de démarrage, ce qui permet de lancer le programme d’installation Debian — celui-ci s’exécute alors comme s’il provenait d’un disque dur, d’un CD-Rom ou d’une clé USB.

Tous les détails de cette méthode sont disponibles dans le guide d’installation (section « Préparer les fichiers pour amorcer depuis le réseau avec TFTP »).

→ http://www.debian.org/releases/stable/amd64/ch05s01.html#boot-tftp

→ http://www.debian.org/releases/stable/amd64/ch04s05.html

2.4. Autres méthodes d’installation

Lorsqu’il s’agit de déployer des installations personnalisées sur un grand nombre d’ordinateurs, on opte généralement pour des approches plus automatisées. Selon les cas et la complexité des installations à effectuer, on emploiera plutôt FAI (Fully Automatic Installer ou un CD-Rom d’installation personnalisé avec préconfiguration (voir « Debian-installer avec préconfiguration »).

3. Installation Debian 8

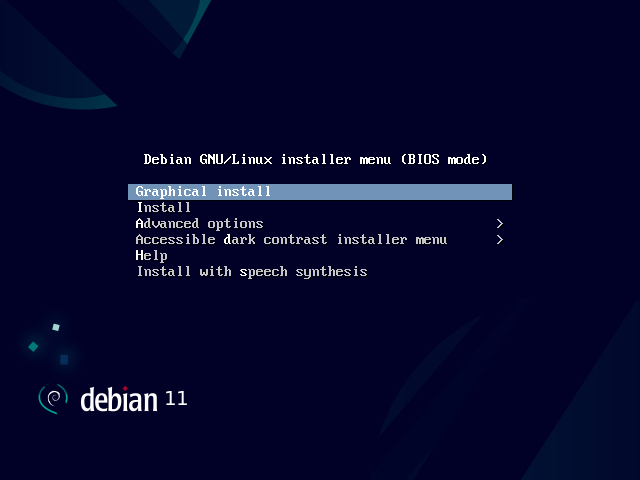

3.1. Exécution du programme d’installation

Dès que le BIOS a lancé l’amorçage sur le CD-Rom (ou le DVD-Rom), le menu du chargeur d’amorçage Isolinux apparaît. À ce stade, le noyau Linux n’est pas encore chargé ; ce menu permet justement de choisir le noyau à démarrer et de saisir d’éventuelles options à lui passer.

Pour une installation standard, il suffit de sélectionner (avec les touches flèches) Install ou Graphical install, puis d’appuyer sur la touche Entrée pour enchaîner sur la suite de l’installation. Si le DVD-Rom est de type « Multi-arch » et si la machine dispose d’un processeur 64 bits de Intel ou AMD, des entrées de menu 64 bit install et 64 bit graphical install permettent d’installer la variante 64 bits (amd64) au lieu de celle par défaut (i386 en 32 bits). Dans la pratique, la variante 64 bits peut être utilisée de manière quasi systématique : les processeurs récents fonctionnent tous en 64 bits et cette variante gère mieux les grosses quantités de mémoire vive dont disposent les ordinateurs récents.

POUR ALLER PLUS LOIN 32 ou 64 bits ?

La différence fondamentale entre les systèmes 32 et 64 bits est la taille des adresses mémoire. En théorie, un système 32 bits ne peut exploiter plus de 4 Go de mémoire vive (232octets). En pratique, il est possible de contourner cette limite en utilisant la variante 686-paedu noyau à condition que le processeur gère la fonctionnalité PAE (Physical Address Extension). Son usage a toutefois un impact non négligeable sur les performances du système. C’est pourquoi un serveur disposant d’une grande quantité de mémoire vive a tout intérêt à exploiter le mode 64 bits.

Pour un poste bureautique (où quelques pour cent de performance sont négligeables), on sera plus sensible au fait que certains logiciels propriétaires ne sont pas disponibles en version 64 bits (Skype par exemple). Il est techniquement possible de les faire fonctionner sur le système 64 bits, mais il faudra installer les versions 32 bits de toutes les bibliothèques nécessaires (voir Section 5.4.5, « Support multi-architecture ») et éventuellement faire usage de setarchou linux32 (dans le paquet util-linux) pour tromper les applications sur la nature du système.

B.A.-BA Chargeur d’amorçage

Le chargeur d’amorçage (ou de démarrage), bootloader en anglais, est un programme de bas niveau chargé de démarrer le noyau Linux juste après que le BIOS lui a passé la main. Pour mener cette mission à bien, il doit être capable de « retrouver » sur le disque le noyau Linux à démarrer. Sur les architecture amd64 et i386, les deux programmes les plus employés pour effectuer cette tâche sont LILO, le plus ancien, et GRUB, son successeur plus moderne. Isolinux et Syslinux sont des alternatives souvent employées pour démarrer depuis des supports amovibles.

Derrière chaque entrée de menu se cache une ligne de commande de démarrage spécifique que l’on peut personnaliser au besoin en appuyant sur TAB avant de valider et démarrer. L’entrée de menu Help fait apparaître l’ancienne interface en ligne de commande où les touches F1 à F10affichent différents écrans d’aide détaillant les options possibles à l’invite. Sauf exceptions, vous n’aurez normalement pas besoin de vous servir de cette possibilité.

Le mode « expert » (accessible dans le menu Advanced options, « Options avancées ») détaille toutes les options possibles au cours de l’installation et permet de naviguer entre les différentes étapes sans qu’elles s’enchaînent automatiquement. Attention, ce mode très verbeux pourra dérouter par la multitude des choix de configuration qu’il propose.

Figure 1. Écran de démarrage

Une fois démarré, le programme d’installation nous guide d’étape en étape tout au long du processus. Cette section détaille chacune d’entre elles, leurs tenants et leurs aboutissants. Nous suivons le déroulement correspondant à un DVD-Rom Multi-Arch (plus précisément, la version beta4 de l’installateur de Jessie) ; les autres types d’installations (netinst notamment) peuvent varier quelque peu. Nous allons également nous concentrer sur l’installation en mode graphique, mais elle ne diffère de l’installation « classique » que par l’aspect visuel.

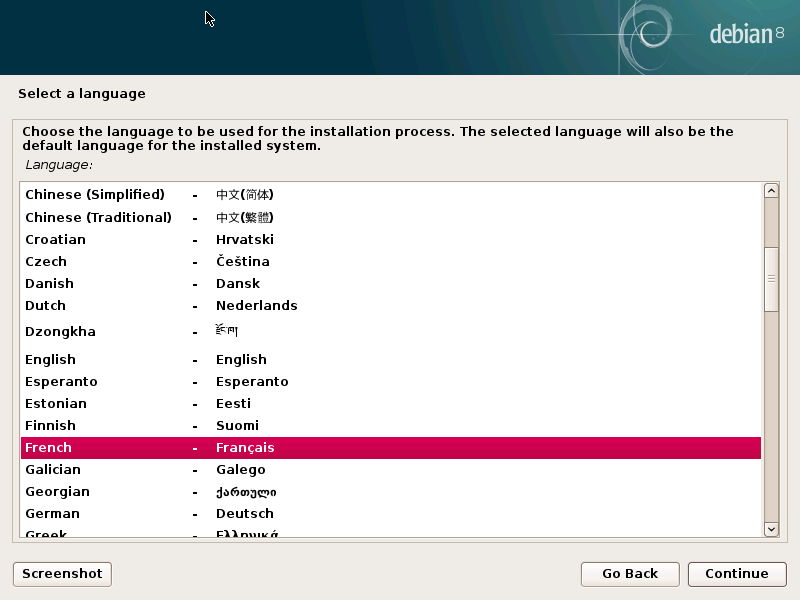

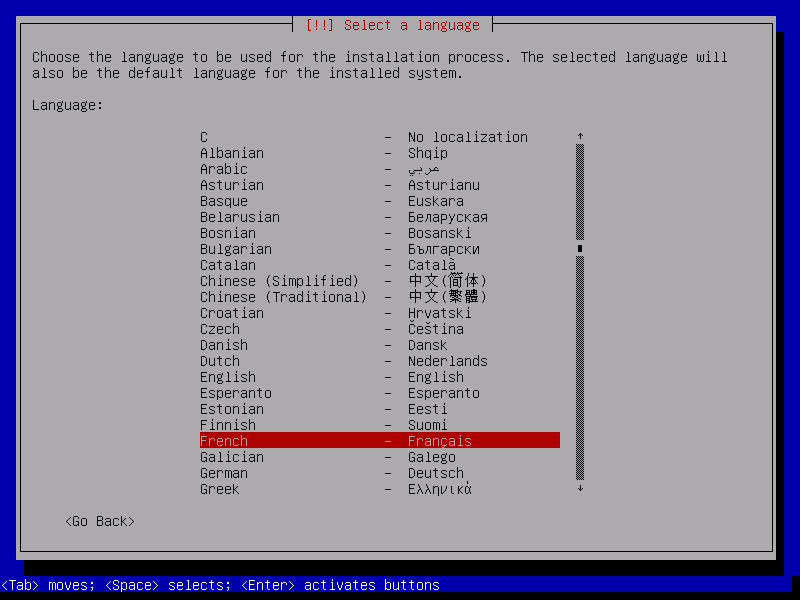

2.2. Choix de la langue

Le programme d’installation débute en anglais mais la toute première étape consiste à choisir la langue utilisée par la suite. Opter pour le français fournira une installation entièrement traduite (et un système configuré en français à l’issue du processus). Cela permettra également de proposer des choix par défaut plus pertinents lors des étapes suivantes (la disposition du clavier notamment).

B.A.-BA Naviguer grâce au clavier

Certaines étapes du processus d’installation nécessitent une saisie d’informations. Ces écrans disposent alors de plusieurs zones qui peuvent « avoir le focus » (zone de saisie de texte, cases à cocher, liste de choix, boutons OK et Annuler), et la touche Tabulation permet de circuler entre elles.

En mode graphique, on utilise la souris comme on l’utiliserait sur un bureau graphique fonctionnel.

Figure 2. Choix de la langue

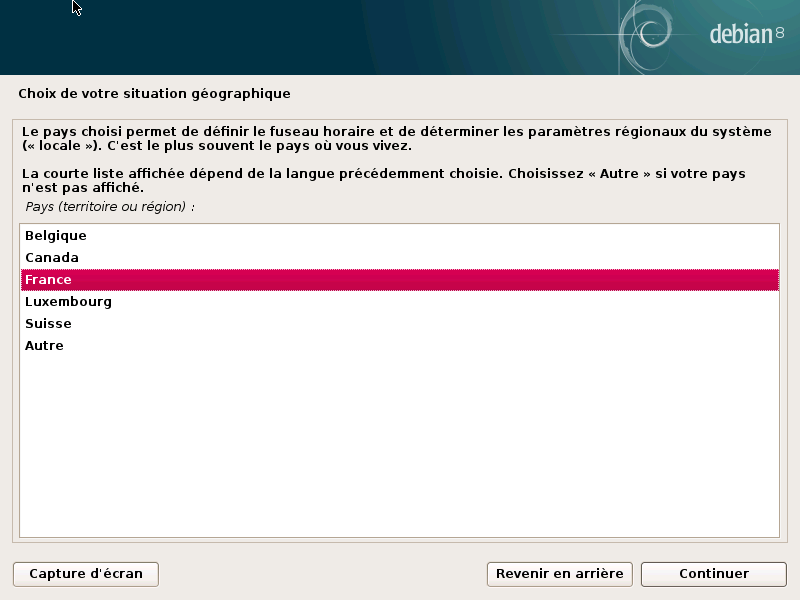

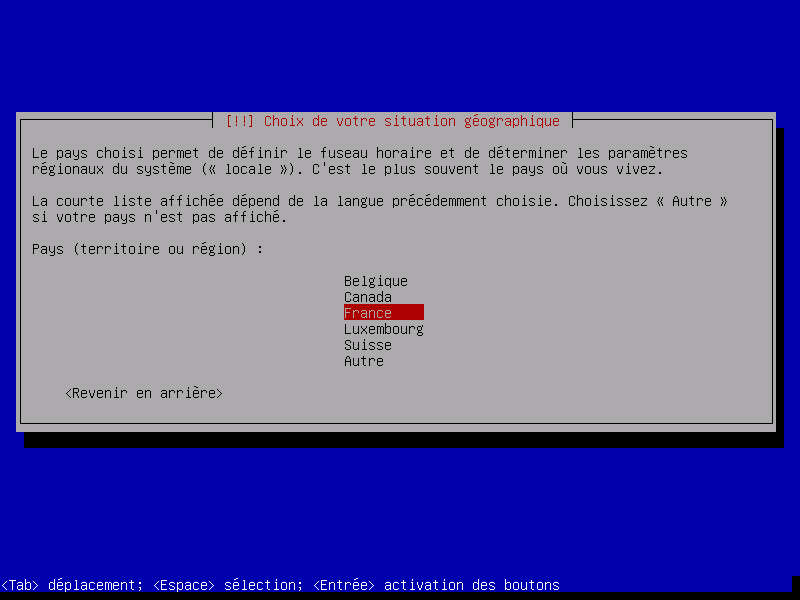

3.3. Choix du pays

La deuxième étape consiste à choisir le pays. Combinée à la langue, cette information permettra de proposer une disposition de clavier encore plus adaptée. Elle influera aussi sur la configuration du fuseau horaire. Dans le cas de la France, un clavier de type AZERTY sera proposé et le fuseau horaire sera Europe/Paris

Figure 3. Choix du pays

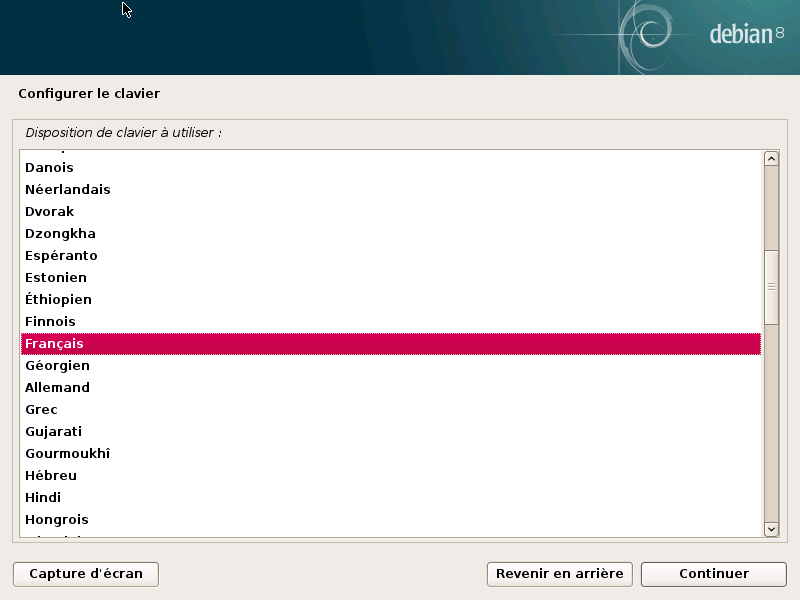

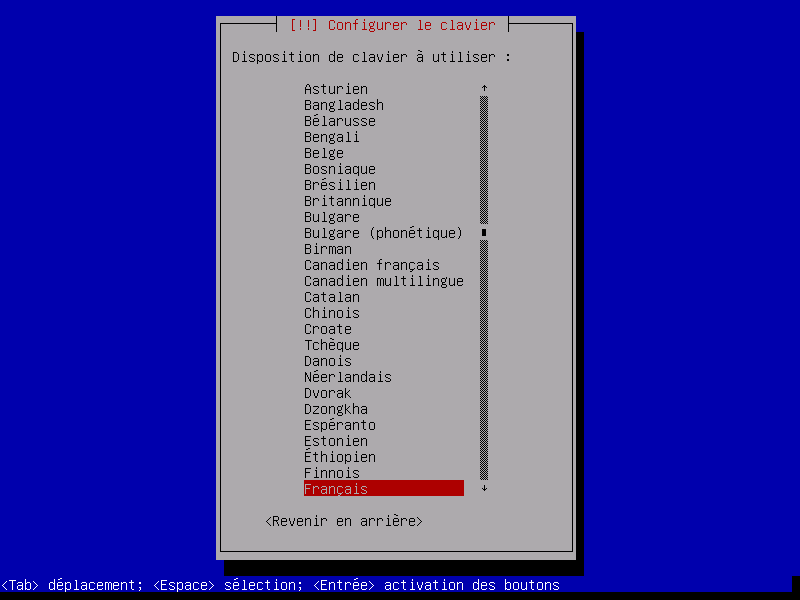

3.4. Choix de la disposition du clavier

Le clavier Français proposé convient pour les claviers AZERTY traditionnels. Il prend en charge le symbole euro.

Figure 4. Choix du clavier

3.5. Détection du matériel

Cette étape est entièrement automatique dans la plupart des cas. L’installateur détecte le matériel et cherche notamment à identifier le lecteur de CD-Rom employé afin de pouvoir accéder à son contenu. Il charge les modules correspondant aux différents éléments détectés, puis « monte » le CD-Rom afin de pouvoir le lire. Les étapes précédentes étaient entièrement contenues dans l’image de démarrage intégrée au CD-Rom, fichier de taille limitée et chargé en mémoire par le BIOS lors de l’amorçage du CD-Rom.

L’installateur gère l’immense majorité des lecteurs, en particulier les périphériques ATAPI (parfois appelés IDE ou EIDE) standards. Toutefois, si la détection du lecteur de CD-Rom échoue, l’installateur propose de charger (par exemple depuis une clé USB) un module noyau correspondant au pilote du CD-Rom.

3.6. Chargement des composants

Le contenu du CD-Rom désormais accessible, l’installateur rapatrie tous les fichiers nécessaires à la poursuite de sa tâche. Cela comprend des pilotes supplémentaires pour le reste du matériel (et notamment la carte réseau) ainsi que tous les composants du programme d’installation.

3.7. Détection du matériel réseau

Cette étape automatique cherche à identifier la carte réseau et à charger le module correspondant. À défaut de reconnaissance automatique, il est possible de sélectionner manuellement le module à charger. Si aucun module ne fonctionne, il est possible de charger un module spécifique depuis un périphérique amovible. Cette dernière solution ne sert réellement que si le pilote adéquat n’est pas intégré au noyau Linux standard s’il est disponible par ailleurs, par exemple sur le site du fabricant.

Cette étape doit absolument réussir pour les installations de type netinst puisque les paquets Debian doivent y être chargés sur le réseau.

3.8. Configuration du réseau

Soucieux d’automatiser au maximum le processus, l’installateur tente une configuration automatique du réseau par DHCP (pour IPv4) et par découverte du réseau IPv6. Si celle-ci échoue, il propose plusieurs choix : réessayer une configuration DHCP normale, effectuer une configuration DHCP en annonçant un nom de machine, ou mettre en place une configuration statique du réseau.

Cette dernière demande successivement une adresse IP, un masque de sous-réseau, une adresse IP pour une éventuelle passerelle, un nom de machine et un nom de domaine.

ASTUCE Configuration sans DHCP

Si le réseau local est équipé d’un serveur DHCP que vous ne souhaitez pas utiliser car vous préférez définir une adresse IP statique pour la machine en cours d’installation, vous pourrez lors du démarrage sur le CD-Rom ajouter l’option netcfg/use_dhcp=false. Il suffit de se placer sur l’entrée de menu désirée, d’appuyer sur TAB et d’ajouter l’option ci-dessus avant de valider par Entrée.

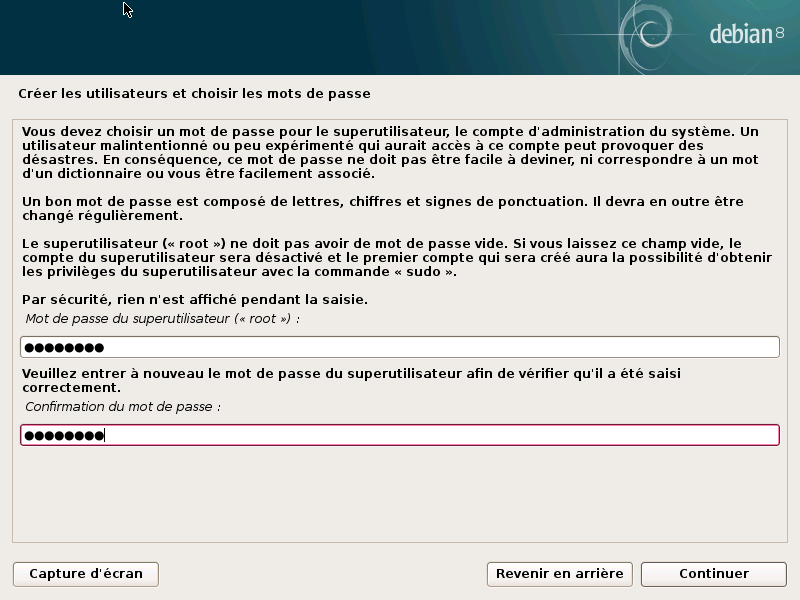

3.9. Mot de passe administrateur

Le compte super-utilisateur root, réservé à l’administrateur de la machine, est automatiquement créé lors de l’installation : c’est pourquoi un mot de passe est demandé. Une confirmation (ou deuxième saisie identique) évitera toute erreur de saisie, difficile à retrouver ensuite !

Figure 5. Mot de passe administrateur

SÉCURITÉ Mot de passe administrateur

Le mot de passe de l’utilisateur root doit être long (8 caractères ou plus) et impossible à deviner. En effet, tout ordinateur (et a fortiori tout serveur) connecté à Internet fait régulièrement l’objet de tentatives de connexions automatisées avec les mots de passe les plus évidents. Parfois, il fera même l’objet d’attaques au dictionnaire, où diverses combinaisons de mots et de chiffres sont testées en tant que mots de passe. Évitez aussi les noms des enfants ou parents et autres dates de naissance : de nombreux collègues les connaissent et il est rare que l’on souhaite leur donner libre accès à l’ordinateur concerné.

Ces remarques valent également pour les mots de passe des autres utilisateurs, mais les conséquences d’une compromission sont moindres dans le cas d’un utilisateur sans droits particuliers.

Si l’inspiration vient à manquer, il ne faut pas hésiter à utiliser des générateurs de mot de passe comme pwgen (dans le paquet de même nom).

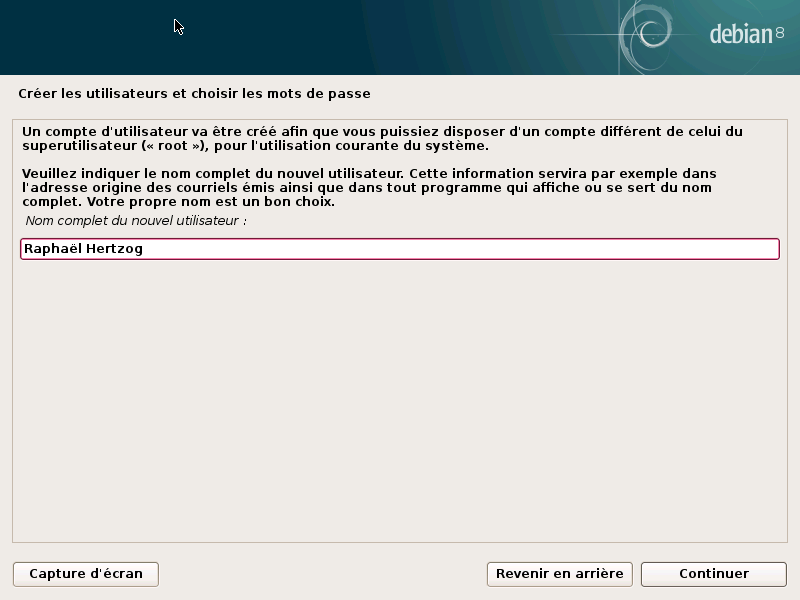

3.10. Création du premier utilisateur

Debian impose également de créer un compte utilisateur standard pour que l’administrateur ne prenne pas la mauvaise habitude de travailler en tant que root. Le principe de précaution veut en effet que chaque tâche soit effectuée avec le minimum de droits nécessaires, pour limiter l’impact d’une mauvaise manipulation. C’est pourquoi l’installateur vous demandera successivement le nom complet de ce premier utilisateur, son identifiant et son mot de passe (deux fois, pour limiter les risques d’erreur de saisie).

Figure 6. Nom du premier utilisateur

3.11. Configuration de l’horloge

Si le réseau est disponible, l’horloge interne du système est mise à jour (de façon ponctuelle et instantanée) à l’aide d’un serveur NTP. Les horodatages des logs seront ainsi précis dès le premier démarrage. Pour qu’ils restent précis dans la durée, il faudra tout de même mettre en place un démon NTP après l’installation initiale.

3.12. Détection des disques et autres périphériques

Cette étape automatique détecte les disques susceptibles d’accueillir Debian. Ils seront proposés dans l’étape suivante : le partitionnement.

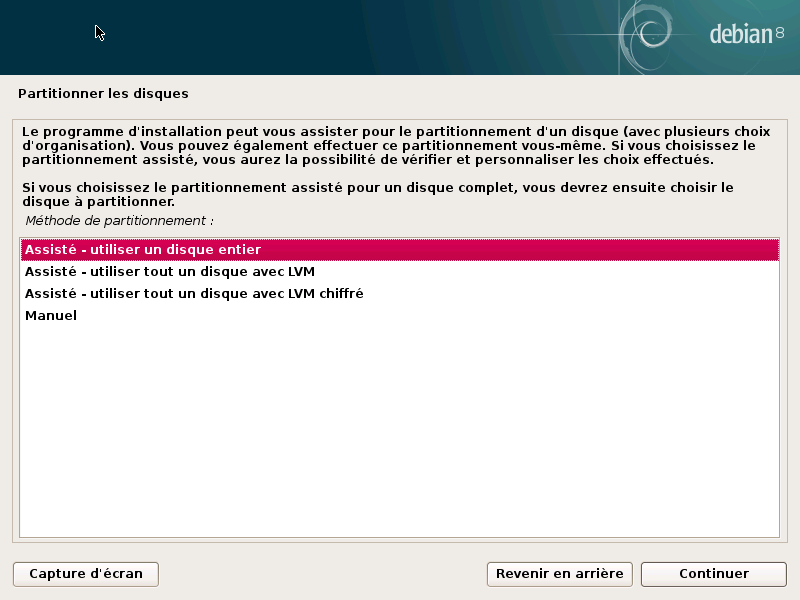

3.13. Démarrage de l’outil de partitionnement

CULTURE Utilité du partitionnement

Le partitionnement, étape indispensable de l’installation, consiste à diviser l’espace disponible sur les disques durs (chaque sous-partie étant alors appelée une « partition ») en fonction des données à stocker et de l’usage prévu de l’ordinateur. Cette étape intègre aussi le choix des systèmes de fichiers employés. Toutes ces décisions ont une influence en termes de performances, de sécurité des données et d’administration du serveur.

L’étape du partitionnement est traditionnellement difficile pour les utilisateurs débutants. Il faut en effet définir les différentes portions des disques (ou « partitions ») qui accueilleront le système de fichiers de Linux et sa mémoire virtuelle (swap). La tâche se complique si un autre système d’exploitation existe déjà et si on souhaite le conserver. En effet, il faudra alors veiller à ne pas altérer ses partitions (ou à les redimensionner de manière indolore).

Fort heureusement, le logiciel de partitionnement dispose d’un mode « assisté » qui propose à l’utilisateur les partitions à créer. Dans la majorité des cas, il suffit de valider ses propositions.

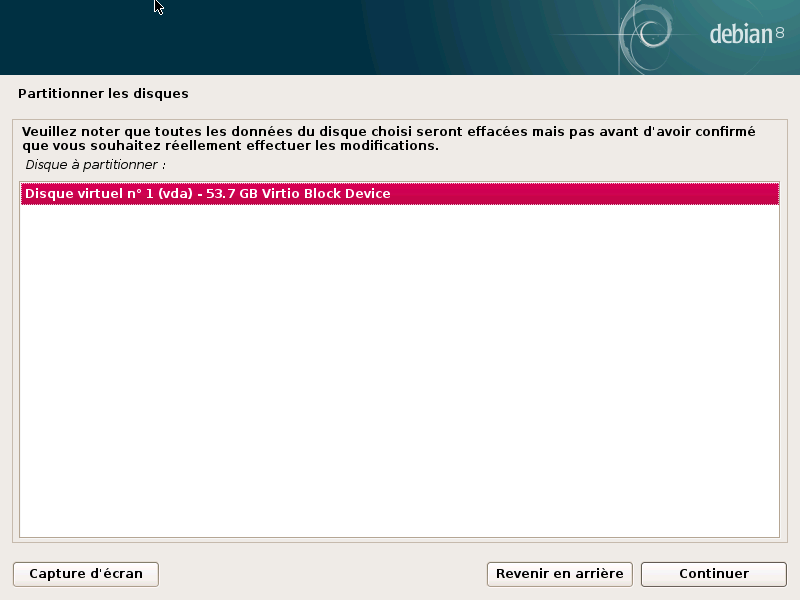

Figure 7. Choix du mode de partitionnement

Le premier écran de l’utilitaire de partitionnement propose d’employer un disque complet pour créer les diverses partitions. Pour un ordinateur (neuf) qui sera dédié à Linux, cette option est vraisemblablement la plus simple et l’on choisira donc l’option Assisté – utiliser un disque entier. Si l’ordinateur compte deux disques pour deux systèmes d’exploitation, consacrer un disque à chacun est également une solution facilitant le partitionnement. Dans ces deux cas, l’écran suivant permet de choisir le disque à consacrer à Linux en validant l’option correspondante (par exemple, SCSI1 (0,0,0) (sda) – 12.9 GB ATA VBOX HARDDISK pour installer Debian sur le premier disque). Vous débutez alors un partitionnement assisté.

Figure 8. Disque à utiliser pour le partitionnement assisté

Le partitionnement assisté est également capable de mettre en place des volumes logiques LVM au lieu de partitions (voir plus bas). Le reste du fonctionnement restant le même, nous ne détaillerons pas les options Assisté – utiliser tout un disque avec LVM (chiffré ou non).

Dans les autres cas, quand Linux doit cohabiter avec des partitions déjà présentes, il faudra opter pour un partitionnement manuel.

3.13.1. Partitionnement assisté

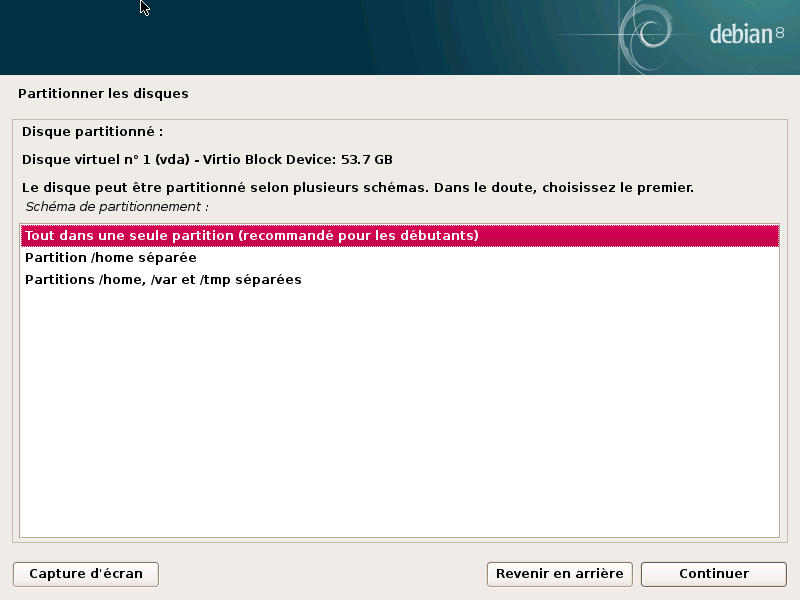

L’outil de partitionnement assisté propose trois méthodes de partitionnement, qui correspondent à des usages différents.

Figure 9. Partitionnement assisté

La première méthode s’intitule Tout dans une seule partition. Toute l’arborescence du système Linux est stockée dans un seul système de fichiers, correspondant à la racine /. Ce partitionnement simple et robuste convient parfaitement pour des ordinateurs personnels ou mono-utilisateurs. En réalité, deux partitions verront le jour : la première abritera le système complet ; la seconde, la mémoire virtuelle.

La deuxième méthode, Partition /home séparée, est similaire mais découpe l’arborescence en deux : une partie contient le système Linux (/) et la seconde les répertoires personnels (c’est-à-dire les données des utilisateurs, dans les fichiers placés sous /home/).

La dernière méthode de partitionnement, intitulée Partitions /home, /var et /tmp séparées, convient pour les serveurs et les systèmes multi-utilisateurs. Elle découpe l’arborescence en de nombreuses partitions : en plus de la racine (/) et des comptes utilisateurs (/home/), elle prévoit des partitions pour les données des logiciels serveurs (/var/) et pour les fichiers temporaires (/tmp/). Ces divisions ont plusieurs avantages. Les utilisateurs ne pourront pas bloquer le serveur en consommant tout l’espace disque disponible (ils ne pourront remplir que /tmp/ et /home/). Les données des démons (et notamment les logs) ne pourront pas non plus bloquer le reste du système.

B.A.-BA Choisir un système de fichiers

Un système de fichiers définit la manière d’organiser les données sur un disque. Chaque système de fichiers existant a ses mérites et ses limitations. Certains sont plus robustes, d’autres plus efficaces : si l’on connaît bien ses besoins, le choix d’un système de fichiers plus adapté est possible. De nombreuses comparaisons ont déjà été réalisées ; il semblerait que ReiserFS soit particulièrement efficace pour la lecture de nombreux petits fichiers ; XFS, quant à lui, est plus véloce avec de gros fichiers. Ext4, le système employé par défaut chez Debian, est un bon compromis, par ailleurs basé sur les trois précédentes versions du système de fichiers historiquement utilisé par Linux (ext, ext2, et ext3). Ext4 corrige certaines limitations de ext3 et est particulièrement adapté aux disques de très grande capacité. Une autre possibilité est d’expérimenter le très prometteur btrfs qui intègre de nombreuses fonctionnalités qui nécessitaient jusqu’à présent l’usage de LVM et/ou RAID.

Un système de fichiers journalisé (comme ext3, ext4, btrfs, reiserfs ou xfs) prend des dispositions particulières afin qu’en cas d’interruption brutale, il soit toujours possible de revenir dans un état cohérent sans être contraint à une analyse complète du disque (comme c’était le cas avec le système ext2). Cette fonctionnalité est obtenue en remplissant un journal décrivant les opérations à effectuer avant de les exécuter réellement. Si une opération est interrompue, il sera possible de la « rejouer » à partir du journal. Inversement, si une interruption a lieu en cours de mise à jour du journal, le dernier changement demandé est simplement ignoré : les données en cours d’écriture sont peut-être perdues, mais les données sur le disque n’ayant pas changé, elles sont restées cohérentes. Il s’agit ni plus ni moins d’un mécanisme transactionnel appliqué au système de fichiers.

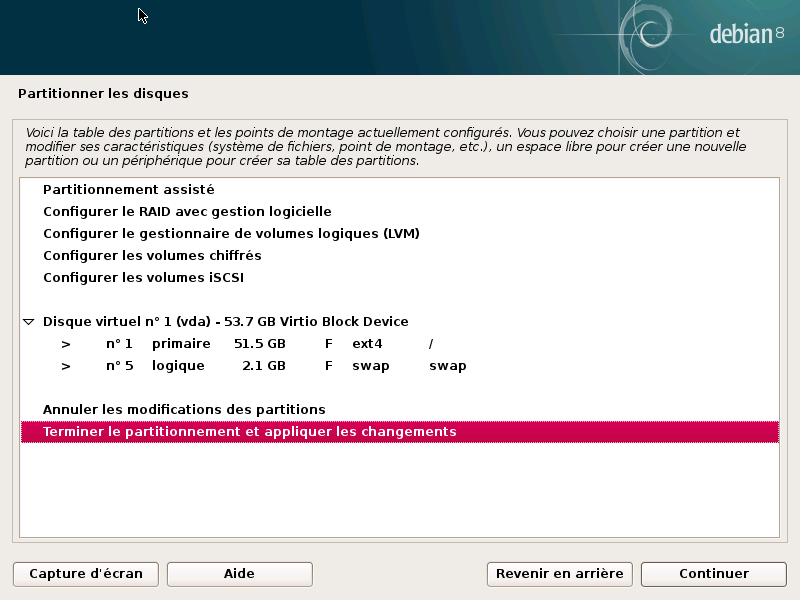

Après le choix du type de partitionnement, le logiciel calcule une proposition, qu’il détaille à l’écran et que l’on peut au besoin modifier. On peut notamment choisir un autre système de fichiers si le choix standard (ext4) ne convient pas. Dans la plupart des cas, il suffit cependant d’accepter la proposition de partitionnement en validant l’option Terminer le partitionnement et appliquer les changements.

Figure 10. Valider le partitionnement

3.13.2. Partitionnement manuel

Le partitionnement manuel offre plus de souplesse et permet de choisir le rôle et la taille de chaque partition. Par ailleurs, ce mode est inévitable pour employer le RAID logiciel.

Le premier écran affiche les disques, les partitions qui les composent et tout éventuel espace libre non encore partitionné. On peut sélectionner chaque élément affiché ; une pression sur la touche Entrée donne alors une liste d’actions possibles.

On peut effacer toutes les partitions d’un disque en sélectionnant celui-ci.

En sélectionnant un espace libre d’un disque, on peut créer manuellement une nouvelle partition. Il est également possible d’y effectuer un partitionnement assisté, solution intéressante pour un disque contenant déjà un système d’exploitation mais que l’on souhaite partitionner pour Linux de manière standard.

B.A.-BA Point de montage

Le point de montage est le répertoire de l’arborescence qui abritera le contenu du système de fichiers de la partition sélectionnée. Ainsi, une partition montée sur /home/ est traditionnellement prévue pour contenir les données des utilisateurs.

Si ce répertoire se nomme « / », on parle alors de la racine de l’arborescence, donc de la partition qui va réellement accueillir le système Debian.

B.A.-BA* Mémoire virtuelle, swap

La mémoire virtuelle permet au noyau Linux en manque de mémoire vive (RAM) de libérer un peu de place en stockant sur la partition d’échange, donc sur le disque dur, une partie du contenu de la RAM restée inactive un certain temps.

Pour simuler la mémoire supplémentaire, Windows emploie un fichier d’échange contenu directement sur un système de fichiers. À l’inverse, Linux emploie une partition dédiée à cet usage, d’où le terme de « partition d’échange ».

En sélectionnant une partition, on peut indiquer la manière dont on va l’utiliser :

- la formater et l’intégrer à l’arborescence en choisissant un point de montage ;

- l’employer comme partition d’échange (swap) ;

- en faire un volume physique pour chiffrement (pour protéger la confidentialité des données de certaines partitions, voir plus loin) ;

- en faire un volume physique pour LVM (notion détaillée plus loin dans ce chapitre) ;

- l’utiliser comme périphérique RAID (voir plus loin dans ce chapitre) ;

- ou ne pas l’exploiter et la laisser inchangée.

3.13.3. Emploi du RAID logiciel

Certains types de RAID permettent de dupliquer les informations stockées sur des disques durs pour éviter toute perte de données en cas de problème matériel condamnant l’un d’entre eux. Le RAID de niveau 1 maintient une simple copie fidèle (miroir) d’un disque sur un autre, alors que le RAID de niveau 5 répartit sur plusieurs disques des informations redondantes qui permettront de reconstituer intégralement un disque défaillant.

Nous traiterons ici du RAID de niveau 1, le plus simple à mettre en œuvre. La première étape est de créer deux partitions de taille identique situées sur deux disques différents et de les étiqueter volume physique pour RAID.

Il faut ensuite choisir dans l’outil de partitionnement l’élément Configurer le RAID avec gestion logicielle pour transformer ces deux partitions en un nouveau disque virtuel et sélectionner Créer un périphérique multidisque dans cet écran de configuration. Suit alors une série de questions concernant ce nouveau périphérique. La première s’enquiert du niveau de RAID à employer — RAID1 dans notre cas. La deuxième demande le nombre de périphériques actifs — deux ici, soit le nombre de partitions à intégrer dans ce périphérique RAID logiciel. La troisième question concerne le nombre de périphériques de réserve — zéro ; on n’a prévu aucun disque supplémentaire pour prendre immédiatement la relève d’un éventuel disque défectueux. La dernière question demande de choisir les partitions retenues pour le périphérique RAID — soit les deux qu’on a prévues à cet usage (on veillera bien à ne sélectionner que des partitions mentionnant explicitement raid).

Au retour dans le menu principal, un nouveau disque virtuel RAID apparaît. Ce disque est présenté avec une unique partition qu’on ne peut pas supprimer mais que l’on peut affecter à l’usage de son choix (comme n’importe quelle autre partition).

3.13.4. Emploi de LVM (Logical Volume Manager)

LVM permet de créer des partitions « virtuelles » s’étendant sur plusieurs disques. L’intérêt est double : les tailles des partitions ne sont plus limitées par celles des disques individuels mais par leur volume cumulé et on peut à tout moment augmenter la taille d’une partition existante, en ajoutant au besoin un disque supplémentaire.

LVM emploie une terminologie particulière : une partition virtuelle est un « volume logique », lui-même compris dans un « groupe de volumes », ou association de plusieurs « volumes physiques ». Chacun de ces derniers correspond en fait à une partition « réelle » (ou à une partition RAID logicielle).

Cette technique fonctionne assez simplement : chaque volume, physique ou logique, est découpé en blocs de même taille, que LVM fait correspondre entre eux. L’ajout d’un nouveau disque entraîne la création d’un nouveau volume physique et ses nouveaux blocs pourront être associés à n’importe quel groupe de volumes. Toutes les partitions du groupe de volumes ainsi agrandi disposeront alors d’espace supplémentaire pour s’étendre.

L’outil de partitionnement configure LVM en plusieurs étapes. Il faut d’abord créer sur les disques existants des partitions qui seront les volumes physiques LVM. Pour activer LVM, on choisira Configurer le gestionnaire de volumes logiques (LVM), puis dans cet écran de configuration, Créer un groupe de volumes — auquel on associera les volumes physiques existants. Enfin, on pourra créer des volumes logiques au sein de ce groupe de volumes. On notera que le système de partitionnement automatique est capable de faire toute cette mise en place.

Dans le menu du partitionneur, chaque volume logique apparaît comme un disque avec une seule partition que l’on ne peut pas supprimer mais que l’on peut affecter à l’usage de son choix.

3.13.5. Chiffrement de partitions

Pour garantir la confidentialité de vos données, par exemple en cas de perte ou de vol de votre ordinateur ou d’un disque dur, il est possible de chiffrer les données de partitions. Cette fonctionnalité peut se greffer très facilement en amont de n’importe quel système de fichiers puisque, comme pour LVM, Linux (et plus particulièrement le pilote dm-crypt) utilise le Device Mapper pour créer une partition virtuelle (dont le contenu sera protégé) en s’appuyant sur une partition sous-jacente qui stockera les données sous une forme chiffrée (grâce à LUKS — Linux Unified Key Setup soit « Configuration de clés unifiée pour Linux » — un format standard permettant de stocker les données chiffrées mais aussi des méta-informations indiquant les algorithmes de chiffrement employés).

SÉCURITÉ Partition d’échange chiffrée

Lorsqu’une partition chiffrée est employée, la clé de chiffrement est stockée en mémoire vive. Obtenir cette clé permet également de déchiffrer les données. Il est donc vital de ne pas en laisser de copie accessible à l’éventuel voleur de l’ordinateur ou du disque, ou à un technicien de maintenance. C’est pourtant quelque chose qui peut facilement arriver avec un portable, puisque, lors d’une mise en veille prolongée, le contenu de la mémoire vive est stockée sur la partition d’échange. Si celle-ci n’est pas elle-même chiffrée, le voleur peut la récupérer et l’utiliser pour déchiffrer les données des partitions chiffrées. C’est pourquoi, lorsque vous employez des partitions chiffrées, il est impératif de chiffrer également la partition d’échange !

L’installateur Debian prévient l’utilisateur lorsqu’il essaye de créer une partition chiffrée et que la partition d’échange ne l’est pas.

Pour créer une partition chiffrée, il faut d’abord attribuer une partition disponible à cet usage. Pour cela, il convient de la sélectionner et d’indiquer qu’elle sera utilisée comme volume physique pour chiffrement. Ensuite, et après que le partitionnement du disque contenant ce volume physique a été effectué, vous devrez sélectionner Configurer les volumes chiffrés. Il sera alors proposé d’initialiser le volume physique avec des données aléatoires (rendant plus difficile la localisation des données réelles) puis de saisir une phrase secrète de chiffrement qu’il vous faudra saisir à chaque démarrage de votre ordinateur afin d’accéder au contenu de votre partition chiffrée. Une fois cette étape terminée et de retour au menu de l’outil de partitionnement, une nouvelle partition est disponible dans un volume chiffré et vous pouvez désormais la configurer comme n’importe quelle autre partition. Le plus souvent, cette partition sera utilisée comme volume physique pour LVM afin de pouvoir protéger plusieurs partitions (volumes logiques LVM) avec la même clé de chiffrement, dont notamment la partition d’échange.

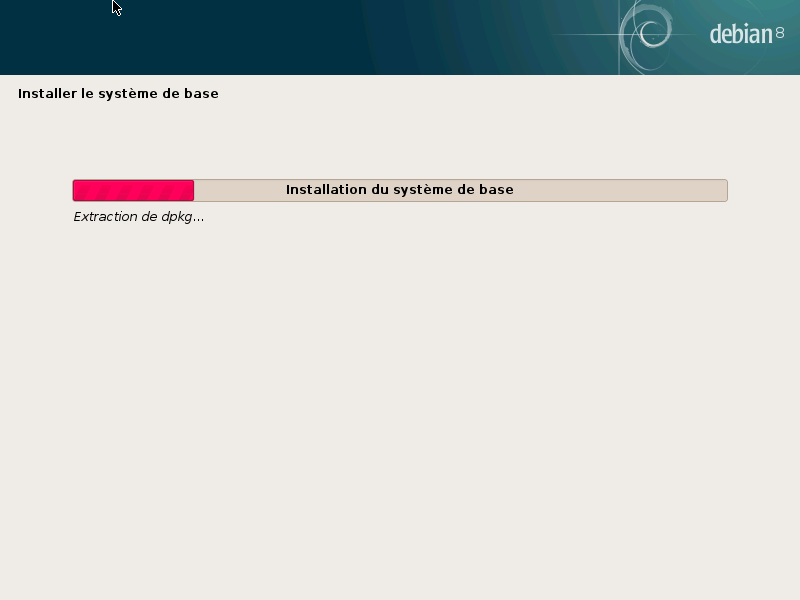

3.14. Installation du système de base Debian

Cette étape, qui ne demande pas d’interaction de la part de l’utilisateur, installe les paquets du « système de base » de Debian. Celui-ci comprend les outils dpkg et apt, qui gèrent les paquets Debian, ainsi que les utilitaires nécessaires pour démarrer le système et commencer à l’exploiter.

Figure 11. Installation du système de base

3.15. Configuration de l’outil de gestion des paquets (apt)

Pour que l’on puisse installer des logiciels supplémentaires, il est nécessaire de configurer APT, en lui indiquant où trouver les paquets Debian. Cette étape est aussi automatisée que possible. Elle commence par une question demandant s’il faut utiliser une source de paquets sur le réseau, ou s’il faut se contenter des seuls paquets présents sur le CD-Rom.

NOTE* CD-Rom Debian dans le lecteur

Si l’installateur détecte un disque d’installation Debian dans le lecteur de CD-Rom, il n’est pas toujours nécessaire de configurer APT pour aller chercher des paquets sur le réseau : il est automatiquement configuré pour lire les paquets depuis ce lecteur. Si le disque fait partie d’un jeu de plusieurs, il proposera cependant d’« explorer » d’autres disques afin de référencer tous les paquets qu’ils stockent.

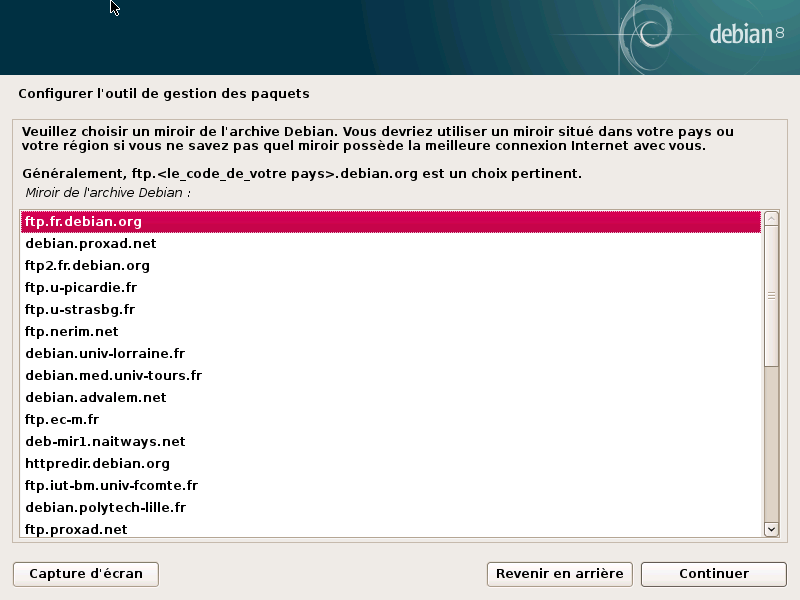

S’il faut utiliser des paquets en provenance du réseau, les deux questions suivantes permettent de sélectionner un serveur sur lequel aller chercher ces paquets, en choisissant d’abord un pays, puis un miroir disponible dans ce pays (il s’agit d’un serveur public qui met à disposition une copie de tous les fichiers du serveur de Debian).

Figure 12. Choix d’un miroir Debian

Enfin, le programme propose de recourir à un mandataire (proxy) HTTP. En son absence, l’accès à Internet sera direct. Si l’on tape http://proxy.falcot.com:3128, APT fera appel au proxy/cachede Falcot, un programme « Squid ». Il est possible de retrouver ces paramètres en consultant la configuration d’un navigateur web sur une autre machine connectée au même réseau.

Les fichiers Packages.gz et Sources.gz sont ensuite automatiquement téléchargés pour mettre à jour la liste des paquets reconnus par APT.

B.A.-BA Mandataire HTTP, proxy

Un mandataire (ou proxy) HTTP est un serveur effectuant une requête HTTP pour le compte des utilisateurs du réseau. Il permet parfois d’accélérer les téléchargements en gardant une copie des fichiers ayant transité par son biais (on parle alors de proxy/cache). Dans certains cas, c’est le seul moyen d’accéder à un serveur web externe ; il est alors indispensable de renseigner la question correspondante de l’installation pour que le programme puisse récupérer les paquets Debian par son intermédiaire.

3.16. Concours de popularité des paquets

Le système Debian contient un paquet popularity-contest, dont le but est de compiler des statistiques d’utilisation des paquets. Ce programme collecte chaque semaine des informations sur les paquets installés et ceux utilisés récemment et les envoie de manière anonyme aux serveurs du projet Debian. Le projet peut alors tirer parti de ces informations pour déterminer l’importance relative de chaque paquet, ce qui influe sur la priorité qui lui sera accordée. En particulier, les paquets les plus « populaires » se retrouveront sur le premier CD-Rom d’installation, ce qui en facilitera l’accès pour les utilisateurs ne souhaitant pas télécharger ou acheter le jeu complet.

Ce paquet n’est activé que sur demande, par respect pour la confidentialité des usages des utilisateurs.

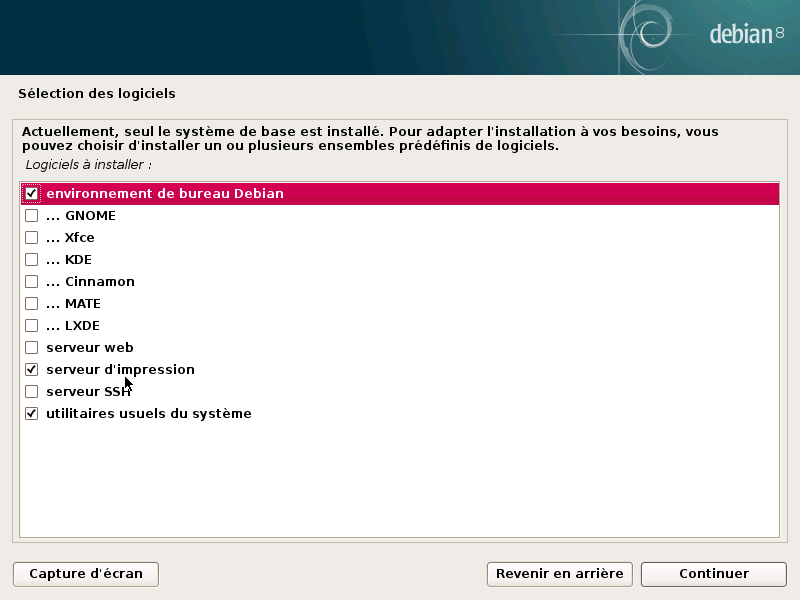

3.17. Sélection des paquets à installer

L’étape suivante permet de choisir de manière très grossière le type d’utilisation de la machine ; les dix tâches présentées correspondent à des listes de paquets à installer. La liste des paquets réellement installés sera affinée et complétée par la suite, mais cette étape donne une bonne base très simplement.

Certains paquets sont par ailleurs automatiquement installés en fonction du matériel détecté (grâce au programme discover-pkginstall du paquet discover). Ainsi, s’il détecte une machine virtuelle VirtualBox, il installera le paquet virtualbox-guest-dkms permettant une meilleure intégration de la machine virtuelle avec son système hôte.

Figure 13. Choix des tâches

3.18. Installation du chargeur d’amorçage GRUB

Le chargeur d’amorçage est le premier programme démarré par le BIOS. Ce programme charge en mémoire le noyau Linux puis l’exécute. Souvent, il propose un menu permettant de choisir le noyau à charger et/ou le système d’exploitation à démarrer.

Le menu proposé par GRUB contient par défaut tous les noyaux Linux installés ainsi que tous les autres systèmes d’exploitation détectés. C’est pourquoi on acceptera la proposition de l’installer dans le Master Boot Record (MBR). Puisque garder les anciennes versions préserve la capacité à amorcer le système même si le dernier noyau installé est défectueux ou mal adapté au matériel, il est judicieux de conserver quelques anciennes versions de noyau.

GRUB est le chargeur d’amorçage installé en standard par Debian, en raison de sa supériorité technique : il traite la plupart des systèmes de fichiers et n’a donc pas besoin d’être mis à jour à chaque installation d’un nouveau noyau car, lors de l’amorçage, il lit sa configuration et retrouve la position exacte du nouveau noyau. Sa version 1 (désormais connue sous le nom « Grub Legacy ») ne gérait pas toutes les combinaisons de LVM et de RAID logiciel ; la version 2, installée par défaut, est plus complète. Il peut rester des situations où il faut recommander LILO (autre chargeur d’amorçage) ; l’installateur le proposera automatiquement.

ATTENTION Chargeurs d’amorçage et architectures

LILO et GRUB, mentionnés dans ce chapitre, sont des chargeurs d’amorçage pour les architectures i386 et amd64. Si vous installez Debian sur une autre architecture, c’est un autre chargeur qui sera employé. Citons entre autres yaboot ou quik pour powerpc, silo pour sparc, aboot pour alpha, arcboot pour mips.

3.19. Terminer l’installation et redémarrer

L’installation étant maintenant terminée, le programme vous invite à sortir le CD-Rom de son lecteur, puis à redémarrer le PC.

4. Tâches après-installation

Mise à jour du système.

# apt-get update && apt-get -y upgrade

5. Console graphique

Le domaine des bureaux graphiques connaît deux grandes familles de logiciels : GNOME et KDE, tous deux très populaires. C’est un phénomène que l’on ne retrouve pas dans tous les domaines du logiciel libre ; les concurrents d’Apache ne sont ainsi que des serveurs web marginaux.

Cette diversité a une origine historique, KDE fut le premier projet de bureau graphique mais son choix de la bibliothèque graphique Qt ne convenait pas à tous. À l’époque, Qt n’était pas encore un logiciel libre et GNOME a rapidement démarré en optant pour la bibliothèque graphique GTK+. Depuis, les projets évoluent en parallèle. Qt est depuis devenu libre, mais ces deux projets n’ont pas fusionné.

Ils collaborent cependant : par l’intermédiaire de FreeDesktop.org, ils ont défini des normes favorisant l’interopérabilité entre les différentes applications.

Nous ne nous aventurerons pas à répondre à l’épineuse question du choix du bureau graphique : ce chapitre passe rapidement en revue les différentes possibilités et fournit des éléments de réflexion sur le sujet. Il est toujours préférable d’essayer les différentes possibilités avant d’en adopter une.

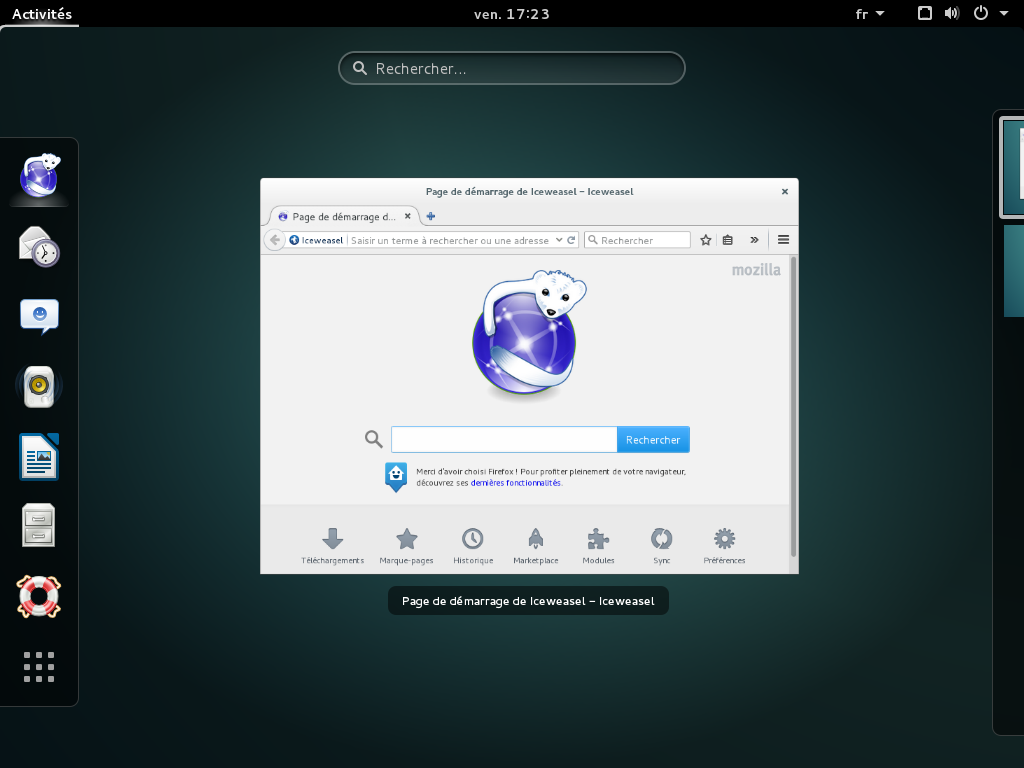

5.1. GNOME

Debian Jessie contient la version 3.14 de GNOME, qui s’installe simplement par la commande apt-get install gnome (et qui est automatiquement installée par la tâche Environnement graphique de bureau).

GNOME est intéressant de par ses efforts dans le domaine de l’ergonomie et de l’accessibilité. Des professionnels du design ont en effet rédigé des normes pour aider les développeurs à créer des interfaces graphiques satisfaisantes. Le projet est en outre encouragé par de grands acteurs de l’informatique comme Intel, IBM, Oracle, Novell, sans oublier des distributions Linux. Enfin, un grand nombre de langages de programmation sont exploitables pour développer des applications s’intégrant à GNOME.

Figure 13.1. Le bureau GNOME

Pour les administrateurs, GNOME semble être mieux préparé à des déploiements massifs. La configuration des applications est gérée par l’interface GSettings et stockée dans la base de données DConf. De cette manière, les réglages de configuration peuvent être interrogés et modifiés par les utilitaires en ligne de commande gsettings et dconf, ou par l’interface graphique dconf-editor. L’administrateur peut donc modifier la configuration des utilisateurs par un simple script. Le site web suivant regroupe toutes les informations qui peuvent intéresser un administrateur en charge de stations employant GNOME :

→ https://help.gnome.org/admin/

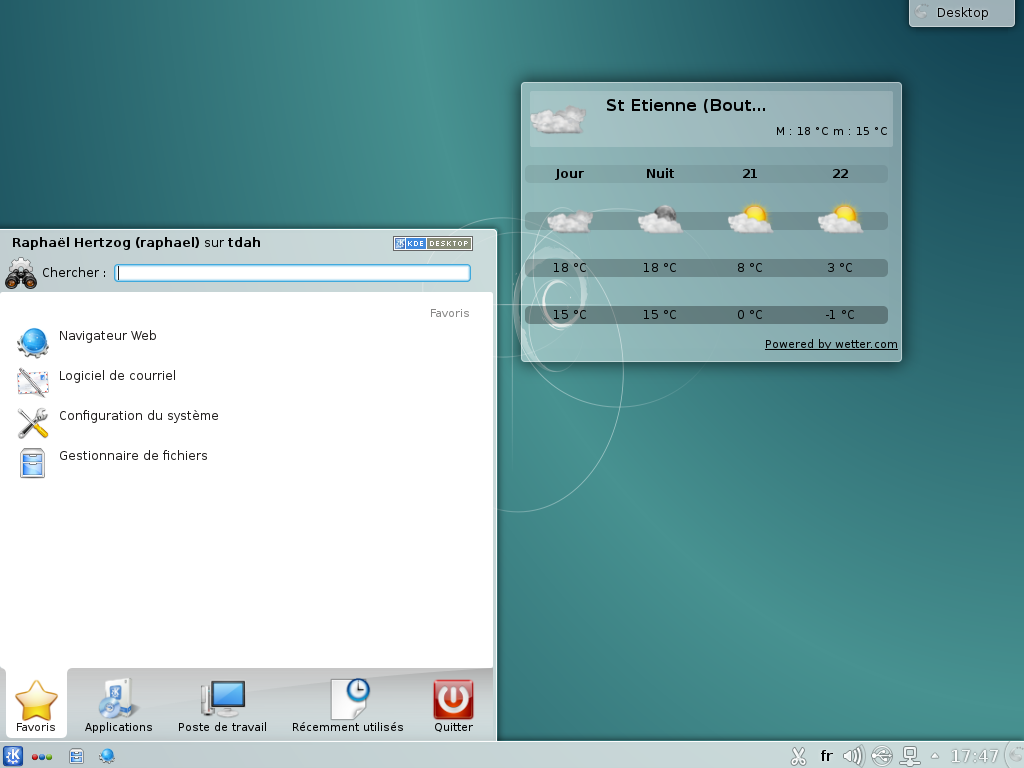

5.2. KDE

La version 4.14 de KDE, intégrée à Debian Jessie, s’installe facilement avec la commande apt-get install kde-standard.

KDE a évolué rapidement en suivant une approche très pragmatique ; ses auteurs ont très vite obtenu d’excellents résultats, ce qui leur a permis de mettre en place une importante base d’utilisateurs… contribuant elle-même à la qualité du projet. Globalement, KDE est un bureau graphique parfaitement mûr, disposant d’une très large palette d’applications.

Figure 13.2. Le bureau KDE

Depuis la publication de Qt 4.0, le dernier problème de licence concernant KDE est résolu. Cette dernière est en effet soumise à la licence GPL, aussi bien sous Linux que sous Windows (alors qu’auparavant, la version Windows disposait d’une licence spécifique qui n’était pas libre). Notons enfin que le langage C++ est obligatoire pour développer une application KDE.

5.3. Xfce et autres

Xfce est un bureau graphique simple et allégé qui convient parfaitement aux ordinateurs limités en ressources. Il s’installe avec la commande apt-get install xfce4. Il s’appuie — comme GNOME — sur la bibliothèque graphique GTK+ et de nombreux composants sont communs avec ce dernier.

Contrairement à GNOME et KDE, Xfce n’est pas un projet très vaste. Outre les composants de base d’un bureau moderne (gestionnaire de fichiers, gestionnaire de fenêtres, gestionnaire de sessions, panneau démarreur d’applications, etc.), il ne fournit que quelques applications : un terminal, un calendrier (Orage), un visionneur d’images, un graveur de CD-Rom/DVD-Rom, un lecteur de fichiers multimédia (Parole), un contrôleur de volume (pour le son) et un éditeur de texte (Mousepad).

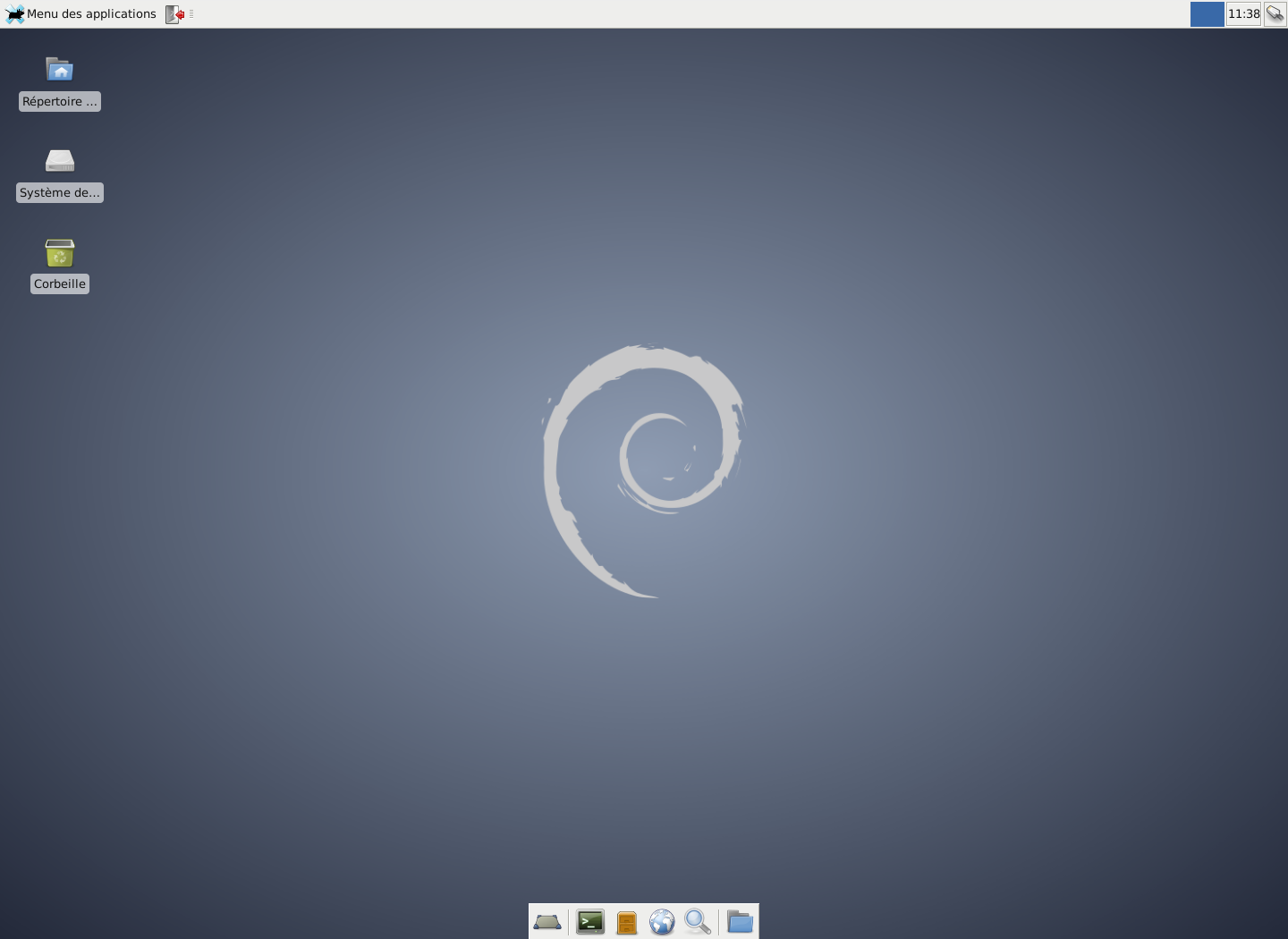

Figure 13.3. Le bureau Xfce

Un autre bureau graphique fourni dans Jessie est LXDE, sa caractéristique principale est sa « légèreté ». Il peut être installé avec l’aide du métapaquet lxde.